Prevent

Realistische Angriffsszenarien. Echte Ergebnisse. Mehr Sicherheit.

3 Tage. 1 Wendepunkt.

„Nach dem Pentest waren

wir schockiert und erleichtert.“

Ein Softwarehaus mit rund 1.100 Mitarbeitenden ließ erstmals ein umfassendes Penetration Testing durchführen. Der Test ging gegen das interne Netzwerk, die angeschlossenen Server, Systeme und Rechner. Dabei wurde auch der File-Access überprüft.

Das Ergebnis:

Mittels Schwachstellenscan wurden erhebliche Lücken in der Verwendung von Legacy-Protokollen offengelegt.

Das war zwar niederschmetternd – aber zugleich der Wendepunkt für ein systematisches, nachhaltiges Sicherheitskonzept.

Das kann auch dich treffen

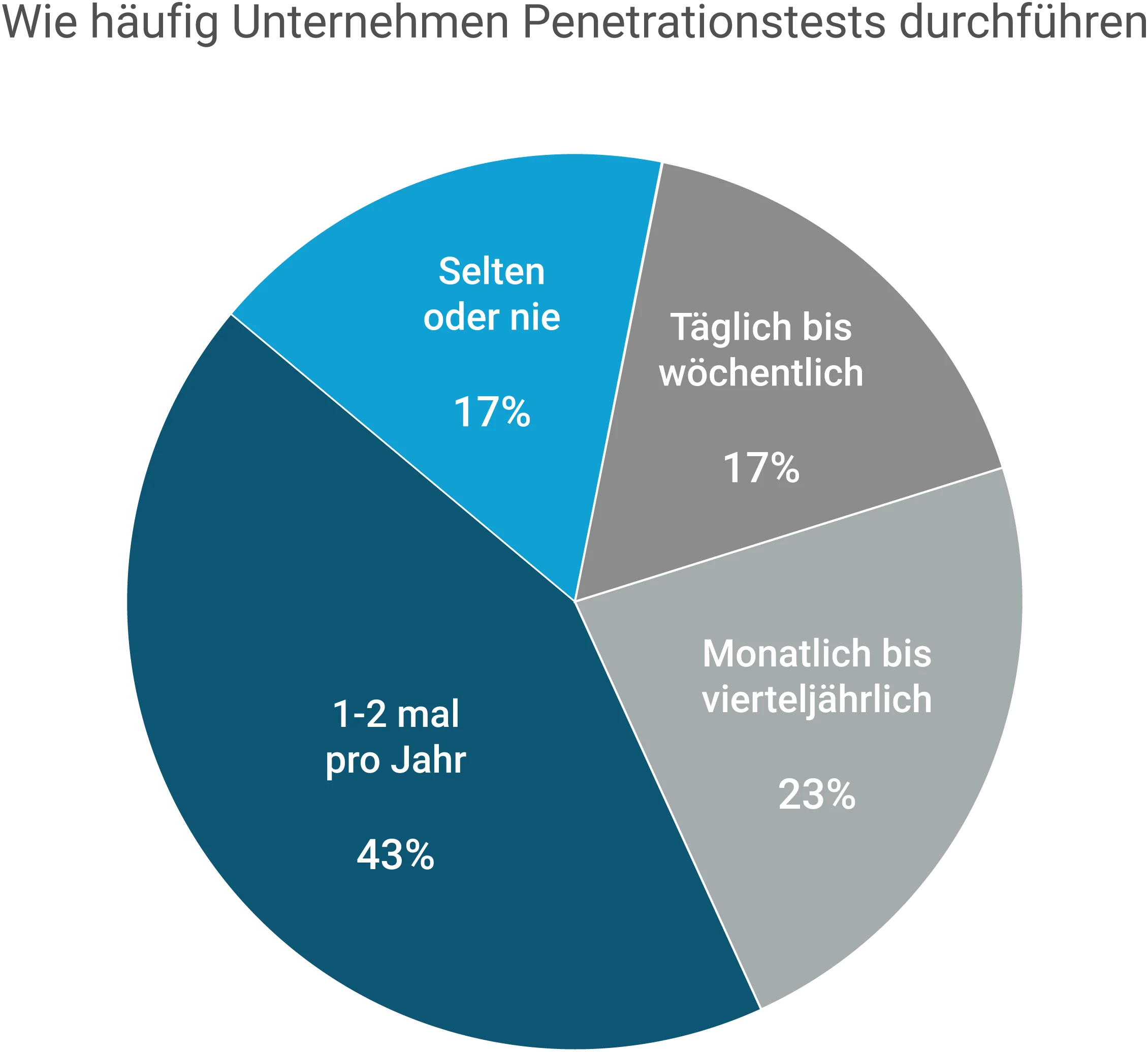

72 % der Unternehmen konnten durch Penetration Testing konkrete Angriffe verhindern. (State of Pentesting Report 2024)

Doch es geht nicht mehr nur um Prävention.

- NIS2, ISO/IEC 27001:2022 und PCI DSS 4.0 fordern regelmäßige, dokumentierte Sicherheitstests

- Manuelle Tests entdecken über 80 % der kritischen Schwachstellen, automatisierte Tools bleiben oft blind

Kurz gesagt: Ohne Cyber Security Technical Audit fehlt dir der Reality Check.

Dein Technical Audit mit WK IT – erkenne Schwachstellen frühzeitig und setze auf echte Angriffssimulationen.

Finde mit den Prevent Services heraus, wie sicher dein Unternehmen ist.

Die meisten verlassen sich auf rein technische Schutzsysteme und Standard-Scans. Doch echte Angreifer denken anders:

- Sie kombinieren Schwächen,

- bewegen sich seitlich durchs Netzwerk und

- hebeln deine Schutzmechanismen aus.

Genau das simulieren unsere Cyber Security Technical Audits.

Compliance-Vorgaben wie NIS2, ISO27001 oder PCI DSS verlangen genau das: strukturierte, dokumentierte Sicherheitstests mit echtem Tiefgang.

Dein Cyber Security Audit wartet!

Viele verlassen sich auf Tools. Wir setzen auf echte Tests. Mit manuellen Checks, realistischen Angriffsszenarien und Ergebnissen, die deine Sicherheit wirklich verbessern.

Penetration

Testing

Dein Nutzen

- Einschätzung

deiner IT – klare Transparenz über Risiken und Schutzbedarf. - Sicherheitslage

aus Angreiferperspektive - Nachweis

von Schwachstellen, die automatisierte Scanner übersehen

Unsere Leistungen

- Handlungsempfehlungen

aus Security Assessments: Initial Access Simulation, Assumed Breach Evaluation, Web Application Security Testing und AD-Analyse. - Simulation

echter Angriffsszenarien als Teil eines umfassenden Cyber Security Technical Audits - Handlungsempfehlungen

inklusiv, keine bloße Schwachstellenliste.

Identity & Access

Management (IAM)

Dein Nutzen

- Zentrale Kontrolle

Über Identitäten und Zugriffsrechte - Kosteneffiziente Stärkung

der IT Sicherheit mit einer IAM-Lösung - Schutz sensibler Bereiche

deines Netzwerks vor unbefugtem Zugriff

Unsere Leistungen

- Cyber Security Consulting

und Analyse deiner bestehenden IAM-Strukturen und Prozesse - Implementierung

von MFA und kontrolliertem Zugriff auf PAM - Absicherung

sensibler Daten und Systeme

Endpoint

Security

Management

Dein Nutzen

- Automatisierter Schutz

deiner Endgeräte rund um die Uhr - Frühzeitige Erkennung

und Reaktion auf Bedrohungen durch EDR/XDR - Skalierbare, kosteneffiziente Lösung

für Unternehmen jeder Größe

Unsere Leistungen

- Zentrale Echtzeitüberwachung

und Verwaltung aller Endgeräte - Cyber Security Consulting

und Analyse der bestehenden Sicherheitslage und Ableitung gezielter Maßnahmen - Installation und Konfiguration

individueller Sicherheitslösungen

Vulnerability

Management

Dein Nutzen

- Klare Übersicht

über Sicherheitslücken in deiner gesamten IT Infrastruktur - Priorisierung von Schwachstellen

nach Risiko und Relevanz - Nachhaltige Einbindung

ins Konzept deiner Cyber Security Managed Services

Unsere Leistungen

- Regelmäßige Schwachstellenscans

und manuelle Verifizierung kritischer Findings - Detaillierte Risikoanalyse

mit Handlungsempfehlungen und Quick Wins - Integration in bestehende Systeme

und Prozesse für effiziente Workflows

Warum WK IT?

3 gute Gründe

- Erfahrung und technisches Know-how

Unsere Expert:innen führen Technical Security Assessments mit tiefem technischem Verständnis und branchenspezifischem Know-how durch. - Compliance Anforderungen erfüllen

Unsere nachvollziehbaren Cyber Security Technical Audits helfen dir bei der Belegbarkeit gegenüber Kunden, Auditoren und Aufsichtsbehörden. - Verständliche Ergebnisse, praxisnahe Lösungen

Wir liefern keine Blackbox-Berichte, sondern klare, nachvollziehbare Ergebnisse inklusive konkreter To-dos für dein Team.

Referenz und IT Blogs

Unsicher? Unsere Experten helfen weiter.